Polska platforma analizy cyberprzestrzeni. Propozycja Comarch dla wojska i służb

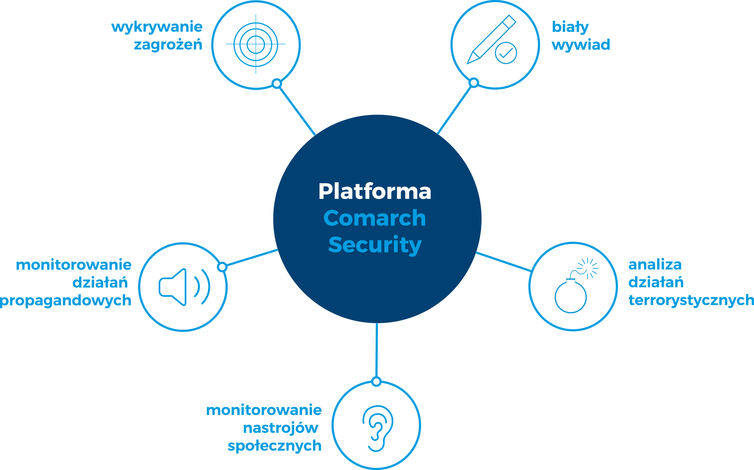

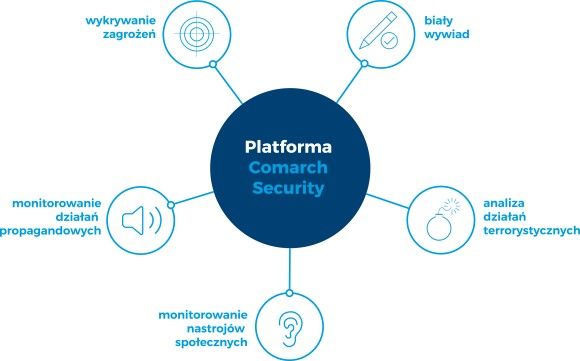

Polska spółka Comarch prezentuje na MSPO 2016 platformę Comarch Security, która ma służyć do analizy danych pochodzących z cyberprzestrzeni w celach związanych z bezpieczeństwem. Może ona znaleźć zastosowanie w siłach zbrojnych, jak również w formacjach obronnych, ochronnych – oraz centrach kryzysowych.

Czytaj też: Serwis Specjalny Defence24 MSPO 2016 - wiadomości i analizy z Międzynarodowego Salonu Przemysłu Obronnego w Kielcach.

Comarch Security Platform powstała z myślą o analizie danych, generowanych przez użytkowników cyberprzestrzeni w celach związanych z bezpieczeństwem. Może stanowić narzędzie zarówno służące do wzmocnienia świadomości sytuacyjnej sił zbrojnych, w stosunku do działań konwencjonalnych i cybernetycznych, jak i służb mundurowych, specjalnych czy nawet ratunkowych.

Wraz z upowszechnieniem wydajnych systemów przekazywania informacji (np. smartfonów) służby wywiadowcze otrzymują nowe źródła informacji, mogących potencjalnie ostrzegać o zagrożeniu. Według szefa amerykańskiej Defense Intelligence Agency generała porucznika USMC Vincenta Stewarta cytowanego przez serwis Breaking Defense pierwszym sygnałem o wystrzeleniu jednego z pocisków balistycznych Scud na Bliskim Wschodzie dla DIA był hashtag #SCUDLaunch na portalu społecznościowym, pomimo że Stany Zjednoczone dysponują satelitarnymi systemami wczesnego ostrzegania.

W mediach społecznościowych pojawiały się również wcześniej informacje dotyczące konkretnych systemów uzbrojenia, znajdujących się w rejonach działań wojennych w Donbasie (na przykład samobieżnych zestawów przeciwlotniczych). Z tego źródła przekazywano też informacje dotyczące ruchów wojsk w rejonie granicy Turcji i Syrii, w tym przekroczenia jej przez siły rebeliantów wspierane przez tureckie pododdziały pancerne.

Platforma Comarch Security umożliwia analizę danych pochodzących ze źródeł ustrukturyzowanych i niestrukturyzowanych takich jak portale informacyjne, blogi, fora internetowe, media społecznościowe, bazy danych. Istnieje też możliwość prezentacji najważniejszych tematów z różnych źródeł – np. z mediów informacyjnych, ale też treści tworzonych przez użytkowników.

Przedstawiciele spółki podkreślają, że Comarch Security Platform może być integrowana z systemami bezpieczeństwa fizycznego. Dzięki temu po wykryciu potencjalnego niebezpieczeństwa, na przykład organizacji nielegalnej manifestacji, w zagrożony rejon można skierować dodatkowe służby bezpieczeństwa. Mogą one również otrzymywać dodatkowe informacje o jego charakterze, na przykład na bazie treści wychwyconych przez system.

Oprogramowanie Comarch Security Platform jest też zdolne do przedstawienia danych w module mapowym, co umożliwia zobrazowanie obszarów, gdzie są one generowane. Mapy tworzone są na bazie analizy metadanych oraz treści. System mapowy może zostać użyty na przykład do monitorowania najbardziej niebezpiecznych rejonów, zwiększając świadomość sytuacyjną służb i pozwalając na zapobiegnięcie zagrożeniom.

Platforma Comarch Security dysponuje też modułem analizy i konwersji głosu do tekstu w zakresie materiałów audio oraz wideo.. Ma możliwość analizowania danych w ponad 20 językach, w tym polskim, angielskim, rosyjskim czy arabskim. Wyszukiwanie odbywa się zarówno metodą koncepcyjną, jak i kontekstową. System ma też narzędzia do badania sentymentu wypowiedzi oraz analizy biometrycznej głosu

Platforma posiada zdolność uczenia się oraz budowania profili działań analityków, co w znacznym stopniu zwiększa efektywność oraz szybkość wyszukiwania konkretnych informacji, którymi interesuje się dany analityk. Moduł zarządzania dostępem i uprawnieniami pozwala z kolei na precyzyjne określanie zakresu danych, do jakich dostęp posiada analityk.

Jednym z podstawowych zastosowań wskazywanych przez przedstawicieli Comarch jest analiza zagrożeń terrorystycznych. Platforma może służyć do badania środowiska informacyjnego, jakie funkcjonowało w momencie przeprowadzonych, planowanych czy udaremnionych ataków. To z kolei ma pozwolić na lepsze przygotowanie się na przeciwdziałanie zagrożeniom.

Comarch Security Platform może również wspomagać prowadzenie „białego wywiadu”, czyli analizy informacji na podstawie jawnych, dostępnych źródeł. Umożliwia, bowiem uporządkowanie i zagregowanie informacji z różnych zasobów, włącznie z danymi wideo, telekomunikacyjnymi czy nawet finansowymi. Oznacza to możliwość analizowania przepływów pieniężnych, na przykład związanych z finansowaniem działalności terrorystycznej i uwzględniania ich w danych, przedstawianych analitykom badającym konkretne zagadnienie.

Opracowana przez Comarch platforma może być również używana do obserwowania i identyfikowania działalności propagandowej. Jak wiadomo, operacje informacyjne prowadzone w cyberprzestrzeni stanowią element współczesnych konfliktów zbrojnych, są prowadzone zarówno przez podmioty państwowe, jak i pozapaństwowe. Komentatorzy wskazują, że jednym z najważniejszych narzędzi propagandowych tzw. państwa islamskiego są profesjonalnie przygotowane materiały, rozpowszechniane w Internecie. Innym przykładem tego typu działań jest obecność "trolli internetowych" - osób zamieszczających nacechowane politycznie treści, mające zaburzyć obraz informacyjny.

W podobny sposób Comarch Security Platform może być używana do monitorowania nastrojów społecznych, dotyczących określonego zagadnienia - w tym działań prowadzonych przez służby państwowe czy potencjalnego zagrożenia konfliktem zbrojnym. Jak wskazano wcześniej, system oprócz agregowania danych z cyberprzestrzeni czy przepływów finansowych ma też możliwość badania koncepcji i sentymentu wypowiedzi.

Wreszcie, opracowany przez Comarch system może stanowić wzmocnienie bezpieczeństwa dla cyberprzestrzeni. Połączenie informacji z różnych źródeł, jak choćby strumieni przepływu informacji w Internecie może pomóc w lokalizowaniu i usuwaniu źródeł nielegalnej aktywności, w tym działań hakerów czy rozprzestrzeniania złośliwego oprogramowania.

Comarch Security Platform może być dostosowywana do potrzeb zamawiającego w zakresie narzędzi analitycznych oraz zakresu i sposobu przetwarzania danych. Modułowość systemu umożliwia budowanie dedykowanych rozwiązań wykorzystujących określone moduły oraz funkcjonalności. System jest również przygotowany do bezpiecznego przetwarzania informacji niejawnych oraz uzyskania wymaganych akredytacji zgodnie z określonymi przepisami. Z drugiej strony, poszczególne elementy systemu mogą znaleźć zastosowanie nie tylko w służbach państwowych, ale też podmiotach prywatnych (na przykład formacjach ochronnych lub centrach zarządzania kryzysowego), przy czym zakres analizowanych danych będzie oczywiście zależny od uprawnień danego podmiotu.

Artykuł przygotowano z wykorzystaniem informacji Comarch.

Czytaj też: Serwis Specjalny Defence24 MSPO 2016 - wiadomości i analizy z Międzynarodowego Salonu Przemysłu Obronnego w Kielcach.

s

Nie jestem specem od cyberbezpieczeństwa i nie wiem jak idealnie powinno to wyglądać, ale wiem na pewno, że nie powinno to funkcjonować w ten sposób, że państwo kupuje jakąś platformę, komercyjną i zawierza, że będzie fajnie. Tu trzeba tworzyć konsorcium WATu, firm prywatnych i najlepszych specjalistów z kraju, jajogłowych matematyków i geniuszy wyszukiwanych na uczelniach. To nie jest kurde pączek, że się idzie do piekarni, bo piekarnia je oferuje... i kupuje z lady. Tu bardziej potrzeba struktury, jak ta co rozpracowywała Enigmę albo tworzyła bombę atomową, a nie kupowanie komercyjnej usługi od jakiejś spółki, co chce zarobić głównie.

zLoad

Jasne wszystko powiedza zeby tylko wyciagnac pieniadze z budzetu (ogromny tort nie kontrolowany przez nikogo).

zLoad

Jasne wszystko powiedza zeby tylko wyciagnac pieniadze z budzetu (ogromny tort nie kontrolowany przez nikogo).

Tomek72

Brakuje nam TAKŻE BEZPIECZNEGO SYSTEMU OPERACYJNEGO. Coś na kształt Securix - ścieżka jest już nieco przetarta - nie trzeba wymyślać koła. "Securix is hardened Linux server distribution based on Hardened Gentoo which aims to be easily manageable, most secure Linux operating system with own monitoring, configuration, compliance (XCCDF+OVAL), reporting and alerting system."

Zyga

No tak, Radoslaw Sikorski powiedzial kiedys, zeby nie wymyslac czegos co na Zachodzie jest juz dawno w Media Markt na polce.

GS

Genialny Radosław nie pomyślał tylko, ze takie cudo w sklepie dla idiotów ma zerowe zastosowanie w Polsce. Znane jest już intruzom i zależne w działaniu od dobrej woli służb w kraju producenta. (czyli wydajemy dużo pieniędzy za zerowy efekt i w dodatku mylne dobre samopoczucie. Genialne :o) )

HEH

więcej groźnej ofensywy, poza zbrojeniówką w takiej dziedzinie na pewno nas stać. MA BYĆ GROŹNA I NIEPRZEWIDYWALNA, ORAZ BARDZO AGRESYWNA !!

heh

Powinni stworzyć platformę do ataku na rosyjską cyberprzestrzeń, aby ich wymazać na miesiąc bez mydła.

K2

Ok, niech szukają swojego miejsca na ziemi. Konkurencyjność i innowacyjność to najlepsi sprzymierzeńcy w drodze do sukcesu. Polskie bezpieczeństwo na pewno nie traci na takim produkcie, nawet jeżeli w pierwszej wersji nie będzie doskonały.

ania

monitoring twittera, fb i blogow. powaznie? mamy wywiad, kontrwywiad i 50 sluzb ktore moga uzyc broni i oni tego nie maja. nie wierze...

ppp

Jeżeli jakościowo platforma będzie tak dobra jak ePUAP wtedy z pewnością wróg może czuć się zagrożony. Pęknie ze śmiechu i po problemie!

user1

Dokładnie to samo miałem na myśli więc podpisuję się pod Twoją opinią :)